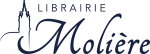

Cybersécurité et hygiène numérique au quotidien. 129 bonnes pratiques à adopter pour se protéger

Préservez votre sécurité dans un monde toujours plus connecté ! L'hygiène numérique correspond aux gestes simples que tout un chacun doit mettre en oeuvre, chaque jour, pour vivre sereinement dans un monde numérique en se protégeant des risques qui s'y sont développés (vol de données, fraudes, arnaques, etc.). Pour maintenir en pleine santé votre ordinateur, téléphone ou tablette, découvrez 129 bonnes pratiques à adopter et organisées selon ces huit thématiques : les bonnes manières de choisir et gérer ses mots de passe ; la divulgation, volontaire ou non, de ses données personnelles ; la gestion de ses données numériques et leur traçabilité ; les principales arnaques et fraudes en ligne et comment s'en protéger ; la protection de ses canaux de communication (box, VPN, etc.) ; la sécurisation de ses moyens de communication sur Internet ; la conservation de son matériel informatique ; l'anticipation des menaces et la sauvegarde de ses données. Grâce à son écriture simple, accessible et à de nombreuses mises en situation, ce livre pratique rend compréhensibles les subtilités techniques de notre monde numérique.

| Nombre de pages | 271 |

|---|---|

| Date de parution | 14/02/2024 |

| Poids | 356g |

| Largeur | 150mm |

| EAN | 9782100861187 |

|---|---|

| Titre | Cybersécurité et hygiène numérique au quotidien. 129 bonnes pratiques à adopter pour se protéger |

| Auteur | Avoine Gildas ; Junod Pascal |

| Editeur | DUNOD |

| Largeur | 150 |

| Poids | 356 |

| Date de parution | 20240214 |

| Nombre de pages | 271,00 € |

Pourquoi choisir Molière ?

Du même auteur

-

Sécurité informatique. Exercices corrigés

Avoine Gildas ; Junod Pascal ; Oechslin Philippe ;Les attaques informatiques sont aujourd'hui l'un des fléaux de notre civilisation. Chaque semaine amène son lot d'alertes concernant des failles dans la sécurité des systèmes d'information, exploitées par pirates et autres créateurs de virus. Ces attaques affectent tant les particuliers que les entreprises, avec pour ces dernières des conséquences financières parfois très lourdes. Le monde de l'enseignement a pris conscience de la nécessité de sensibiliser les générations de demain à la sécurité informatique. Il ne s'agit pas nécessairement de former des experts mais plutôt de mettre l'accent sur les risques liés à de mauvaises utilisation et gestion des systèmes informatiques. La majeure partie des incidents pourraient en effet être évités si les notions élémentaires de sécurité étaient connues. Cet ouvrage couvre les aspects fondamentaux de la sécurité informatique : courrier électronique ; virus et anti-virus ; vulnérabilités des programmes et des réseaux ; pare-feu : translation d'adresses, filtrage et proxy ; cryptographie ; communications sécurisées ; applications sécurisées ; gestion de la sécurité. Il s'appuie sur des enseignements de 1er et 2e cycles d'informatique et sur des connaissances en protocoles réseau. Les exercices sont extraits des cours et examens de la section " Systèmes de communication " de l'Ecole polytechnique fédérale de Lausanne (EPFL), de 2001 à 2004.ÉPUISÉVOIR PRODUIT16,30 € -

Sécurité informatique. Cours et exercices corrigés, 3e édition

Avoine Gildas ; Junod Pascal ; Oechslin Philippe ;Sur commande, 4 à 6 joursCOMMANDER39,90 € -

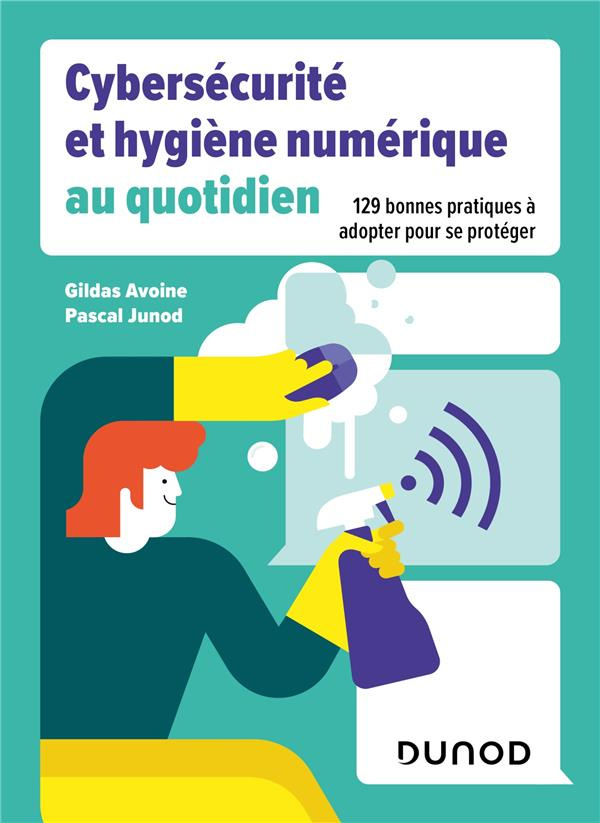

13 défis de la cybersécurité

Avoine Gildas ; Killijian Marc-OlivierFuite de données personnelles, piratage massif, espionnage économique, infection de systèmes informatiques sensibles, propagation de " rançongiciels ", usurpation d'identité, craintes vis-à-vis des paiements par carte bancaire : les questions relatives à la cybersécurité hantent l'actualité. Il est cependant difficile d'appréhender sereinement, à travers ce flux d'information continu et massif, la portée des problèmes et de leurs solutions. Car la question est difficile, hautement technique, à la croisée des mathématiques, de l'informatique et de l'électronique, ce qui la rend mystérieuse pour qui n'est pas spécialiste. Or, l'omniprésence des outils informatiques dans la vie quotidienne comme professionnelle, tous secteurs d'activités confondus, fait aujourd'hui de la cybersécurité un enjeu majeur qui nous concerne tous. La recherche vise à résoudre les défis qui permettront demain de garantir un monde plus sûr. Cet ouvrage fait le point sur treize d'entre eux et permet de dépister les fantasmes qui entourent la cybersécurité, en apportant un éclairage scientifique à destination des ingénieurs, chercheurs, décideurs et plus généralement de toute personne désireuse d'en apprendre davantage.Sur commande, 2 à 4 joursCOMMANDER23,00 € -

Cryptographie. Théorie et pratique, 2e édition

Stinson Douglas ; Vaudenay Serge ; Avoine Gildas ;Cryptographie - Théorie et pratique est un ouvrage de référence, universellement traduit et apprécié. Il offre une présentation lisible, et sous forme mathématique précise, des thèmes majeurs de la cryptographie. Il aborde tous les sujets de recherche contemporains, donnant au lecteur introduction et étude des résultats fondamentaux. La plupart des algorithmes sont présentés sous forme de pseudo-programmes avec des exemples et une présentation informelle des idées sous-jacentes. Cet ouvrage donne une étude méthodique et compréhensible de tous les sujets essentiels en cryptologie : cryptographie à clef secrète, standard de chiffrement, systèmes à clef publique. Cette deuxième édition prend en compte les avancées techniques de ces cinq dernières années. De nombreux nouveaux sujets ont ainsi été introduits et une mise à jour approfondie de ceux traités dans la première édition a été menée. La nouvelle édition aborde les sujets suivants : ? les plus récents standards FIPS (Federal Information Processing Standards) : AES (Advanced Encryption Standard), SHA-1 (Secure Hash Algorithm), ECDSA (Elliptic Curve Digital Signature Algorithm) ; ? l'utilisation de réseaux de substitutionpermutation pour le chiffrement par blocs et les concepts d'analyse ; ? les cryptanalyses linéaire et différentielle le modèle de l'oracle aléatoire pour les fonctions de hachage ; ? la sécurité sémantique de RSA et OAEP (Optimal Asymmetric Encryption Padding) ; ? l'attaque de Wiener sur les exposants RSA. Toutes ses qualités demeurent : explications claires et précises, rigueur mathématique, description en pseudo-code des algorithmes, nombreux exemples.ÉPUISÉVOIR PRODUIT42,90 €

Du même éditeur

-

L'homme sans fièvre

Marin ClaireSommes-nous tous malades ? La médecine, ses approches de l'humain, son vocabulaire ont pénétré dans notre univers quotidien. Une telle médicalisation de notre existence n'est pas sans effet. Les problèmes du corps et de l'âme se voient systématiquement redéfinis en pathologies et les différentes phases de la vie accompagnées de l'aide technique médicale. Celle-ci esquisse la figure d'un homme amélioré par les biotechnologies, débarrassé des aléas des passions, maîtrisant ses colères et ses pulsions : un homme sans fièvre. Ainsi paradoxalement, à mesure que la médecine identifie toujours plus de maladies, les hommes rêvent de parfaite guérison et en font à la fois une exigence personnelle et un idéal social. Guérir la société de ses blessures, nous défaire de notre vulnérabilité ; telle est la manière dont est interprétée trop rapidement l'idée d'une société du soin proposée par de nouvelles philosophies. Pourtant, soigner n'est pas un geste anodin, guérir ne se fait pas sans souffrance et généraliser le modèle médical, c'est aussi prendre le risque de banaliser sa violence spécifique.EN STOCKCOMMANDER9,95 € -

L'enfant et la communication. Comment gestes, attitudes, vocalisations deviennent des messages

Montagner HubertProfesseur des universités (psychophysiologie et neurosciences) a été directeur de recherches à l'Inserm. Auteur de plusieurs ouvrages (O. Jacob, Bayard, Stock) il est considéré comme une personnalité de référence dans le champ de la psychologie du développement des apprentissages et de la pédagogie. Ses ouvrages portent essentiellement sur les rythmes scolaires, l'attachement, les apprentissages scolaires, les interactions enfant animal.EN STOCKCOMMANDER33,66 € -

Infinix. De l'infini cosmique à l'infini quantique en BD

Schafer LaurentRésumé : Après le succès de Quantix qui a levé le voile sur la réalité cachée de notre monde, nous suivons les nouvelles aventures d'une famille ordinaire pour découvrir les mystères de l'infiniment grand et de l'infiniment petit. L'infiniment grand tout d'abord, où espace et temps sont intimement liés. Tandis que 500 ans s'écoulent ici, seules 5 petites secondes s'égrènent ailleurs. Le temps ne semble d'ailleurs pas vraiment "s'écouler" . L'infiniment petit ensuite, royaume des champs quantiques dans lesquels nous baignons tous et qui recèle bien des mystères. Et que dire du vide qui n'est en réalité... jamais vide : nous sommes ses créatures ! Préface de Michel Mayor, Prix Nobel de Physique 2019EN STOCKCOMMANDER18,00 € -

Les maladies ne tombent peut-être pas du ciel. Comment les événements négatifs ont un impact sur not

Tarquinio Cyril ; Cyrulnik BorisExiste-t-il un lien réel entre nos traumatismes d'enfant et les maladies que va déclencher notre corps ? Sans aucun doute. Douleurs chroniques, migraines, crampes au ventre, maux de dos, troubles cardio-vasculaires, cancers... Ces maladies ne sont pas seulement le signe physique d'un dérèglement de notre organisme, elles sont aussi un signal fort que quelque chose ne va pas dans notre mental. Grâce à la psychologie, la médecine ou encore les neurosciences, Cyril Tarquinio nous invite à mettre en perspective l'impact de notre histoire de vie sur notre (dé)construction, mais aussi sur celle de nos enfants. Cette balade à la fois humaniste, introspective et ludique devrait permettre à chacun d'entre nous de s'interroger sur son parcours personnel et son héritage éducatif, et de comprendre pourquoi il est l'individu qu'il est devenu. Préface de Boris CyrulnikEN STOCKCOMMANDER8,95 €

De la même catégorie

-

Le petit cyber-compliance. L'essentiel en bref, Edition 2025

Leonetti XavierEn 48 pages et 16 fiches pratiques, Le petit Cyber-compliance fournit toutes les notions indispensables pour appréhender les réglementations en vigueur en matière de cybersécurité contre la cybercriminalité. Cet ouvrage donne ainsi les repères utiles pour se repérer dans l'écosystème complexe de la conformité informatique : - cartographie des cyber-risques - réglementations européennes et françaises - devoir de vigilance et outils de gestion - management et acteurs de la cybersécurité - s'assurer contre le cyber-risque ++ Inclus : un test interactif pour tester ses connaissances ++------------------------------------? Depuis plus de 20 ans, Les Petits Experts récapitulent les chiffres, données et savoir-faire clés en gestion d'entreprise. Indispensables, précis et pratiques, ils sont structurés en fiches synthétiques, dans un format accessible de 48 pages. ? Avec plus d'une vingtaine de titres mis à jour chaque année, ils sont un repère incontournable pour tout étudiant ou professionnel.EN STOCKCOMMANDER4,90 € -

Comment protéger votre vie numérique. Ordinateur, tablette, smartphone, internet... Ayez les bons ré

Germain MichèleCe guide pratique, à la portée de tous, s'adresse à tout utilisateur du numérique, dans le cadre personnel et résidentiel, que ce soit à partir d'un ordinateur, d'une tablette ou d'un smartphone. Ecran bleu ? Boîte de messagerie piratée ? Données prises en otage ? Compte en banque pillé ?... Vous y trouverez la description des attaques et leur parade. Vous verrez également comment protéger votre vie privée vis-à-vis de ceux qui n'ont pas besoin d'en savoir, et aussi ? et surtout ? vis-à-vis de ceux qui vous veulent du mal. Enfin, vous verrez comment réagir en cas de catastrophe, car même si elle n'arrive qu'aux autres, il est toujours bon de savoir quoi faire. Les attaques classiques et leur défense Virus, ver, cheval de Troie, spam... Comment ça arrive (internet, messagerie, clé infectée, cartes de voeux virtuelles...) Comment se défendre (antivirus, antispam, adblock, firewall...) Ne pas se désabonner des spams Les arnaques et leur défense Phishing, defacing, ransomware, hoax... Application du phishing au smartphone Comment ça arrive Comment les reconnaître (examiner la provenance, l'expéditeur, la langue, les fautes d'orthographe...) Comment se défendre (ne pas cliquer sur les liens, surf internet " responsable ", ne pas communiquer des données sensibles...) Les intrusions Protéger ses accès (Wi-Fi...) Authentification (empreinte digitale, verrouillage) Les attaques (keylogger, APT...) Les zombies Piratage de la messagerie Responsabilité du propriétaire de l'accès Protéger sa vie privée GAFA et big data Réseaux sociaux Prêter son ordinateur Codes secrets Chiffrement du disque Partage avec la vie professionnelle Les risques BYOD Les risques de la vie courante Achats sur Internet Objets connectés Le vol Défenses avancées Bac à sable, exécution en mode portable Les bons réflexes Mises à jour (Windows, antivirus) Effacer les historiques, cookies... Précautions sur les points d'accès publics Protection des codes d'accès aux sites sensibles (non-mémorisation par le navigateur) Faire des sauvegardes Conserver à part la clé-produit de Windows Signaler les arnaques (site gouv...) Que faire en cas de catastrophe ? Antivirus approfondi Changement de messagerie Réinitialisation du système Un peu de bon sens Bonnes habitudes Ne pas faire confiance aveuglément ... ne pas céder à la paranoïa !EN STOCKCOMMANDER22,50 € -

La cryptographie déchiffrée. Une introduction pratique au chiffrement moderne

Aumasson Jean-PhilippeCe livre s'adresse aux informaticiens, ingénieurs et développeurs, qui ont besoin et cherchent à obtenir une meilleure compréhension de la cryptographie pour éviter des choix de conception malheureux. Praticien chevronné ou un débutant désireux de se plonger dans le domaine, La Cryptographie déchiffrée vous fournira un aperçu complet du chiffrement moderne et de ses applications. Ce guide pratique présente tous les concepts mathématiques fondamentaux au coeur de la cryptographie : chiffrement authentifié, le hasard sécurisé, les fonctions de hachage, le chiffrement par blocs et les techniques à clé publique telles que RSA et la cryptographie à courbe elliptique. Au-delà des seuls concepts, il explique comment les installer et les faire tourner de manière efficace. Le livre aborde également : - Les concepts clés de la cryptographie, tels que la sécurité informatique, les modèles d'attaquants et le secret de transmission. - Les points forts et les limites du protocole TLS qui sous-tend les sites web sécurisés HTTPS - L'informatique quantique et la cryptographie post-quantique - Les différentes vulnérabilités en examinant de nombreux exemples de code et de cas d'utilisation - Les critères pour choisir le meilleur algorithme ou protocole et comment poser les bonnes questions aux fournisseurs. Chaque chapitre se conclut sur une illustration concrète des principales erreurs de mise en oeuvre, intitulée " How things can go wrong ? " et détaille comment éviter ces pièges.EN STOCKCOMMANDER35,15 € -

La cybersécurité de zéro

Sénétaire Vincent ; Lepotier Nicolas ; Soulard TitLa réalité derrière les attaques numériques Dans notre société de plus en plus connectée, la cybersécurité a pris une place centrale au point de devenir une absolue nécessité : attaques contre des institutions publiques, cyberguerre, rançongiciels... La criminalité en ligne est en plein boom depuis le début du siècle et impacte tous les aspects de nos vies quotidiennes. Les métiers de défense des infrastructures numériques recrutent à tour de bras. Les Etats et les collectivités ont des besoins prégnants pour garantir leur intégrité et leur sécurité. Cet ouvrage vous détaille les principaux enjeux de la cybersécurité. Qui est concerné ? Comment peut-on mettre en oeuvre des attaques ? Quelles en sont les conséquences sociales et économiques ? Comment se prémunir et s'en défendre ? Quel que soit votre niveau, ce livre vous permettra d'appréhender le domaine de la cybersécurité, d'évoluer dans ce dernier et vous aidera à préparer des certifications très prisées sur le marché du travail (certifications Cisco CCNA, StormShield, MOOC ANSSI). En partant de concepts généraux, vous avancerez vers des concepts techniques au fil de la Sainte Trinité : disponibilité, confidentialité, intégrité. La cryptographie, les virus informatiques, les fuites de données ou encore les environnements virtuels sécurisés sont autant de thèmes qui ne seront plus un mystère. A qui s'adresse ce livre ? - Aux professionnels non spécialistes de la cybersécurité - Aux étudiants tout au long de leur formation - Aux professionnels préparant une certification Sommaire Concepts généraux. Les acteurs de la cybersécurité - L'accès physique, l'accès logique - Les systèmes - Les services - Disponibilité. Les enjeux de la disponibilité - Sécuriser les accès physiques et logiques - La surface d'attaque - Résilience et redondance - Attaques et parades - Confidentialité. Les enjeux de la confidentialité - Méthodologie : un cas d'espionnage - A l'attaque ! - Intégrité. Définition et enjeux - Les risques légaux - Le chiffrement - Menaces contre l'intégrité - AnnexesEN STOCKCOMMANDER29,00 €